К началу

Для проверки входа в социальную сеть ВКонтакте выполните следующую процедуру:

- Выполните одно из следующих действий:

- Если вы только что опубликовали настройки виджета, нажмите Проверьте свой виджет. Ссылка , которая появляется после сохранения виджета.

- Если вы ранее публиковали настройки виджета, то на странице Engage Dashboard Вход щелкните Запустить тестовый виджет .

- На странице Test щелкните значок VK :

- В VK | Окно входа в систему , вход в систему с использованием действующей учетной записи ВКонтакте:

- В случае успешного входа информация, полученная из профиля ВКонтакте, отображается в поле предварительного просмотра ответа API :

Возвращаемая информация профиля будет различаться в зависимости от:

- Аккаунт ВКонтакте, использованный в тесте.

- Информация профиля, которую вы запрашивали для ВКонтакте.

Вы можете проверить поля профиля ВКонтакте, выполнив следующую процедуру:

- На домашней странице Engage Dashboard щелкните значок Manage Providers :

- На странице Configure Providers щелкните VK .

- Информация о профиле, возвращенная из VIK, отображается на экране. Например:

Поля, не отмеченные значком Off или Ask , автоматически возвращаются, когда пользователь входит в систему с учетной записью VK.

Для полей, которые являются , отмеченными меткой, щелкните Off , чтобы запросить возврат информации. Ярлык Off изменится на Ask , что означает, что во время входа пользователя спросят, дает ли он разрешение на возврат этих данных:

Например, если вы запрашиваете контактную информацию пользователя. во время входа в систему он или она увидит следующее сообщение перед входом в систему:

Пользователь может либо щелкнуть Разрешить пересылать всю запрошенную информацию, либо нажать Отменить , чтобы завершить вход.

На странице Настроить поставщиков щелкните Спросить , чтобы отключить запрос информации.

См. Также

1 способ определить администратора группы вконтакте

В группах вконтакте часто публикуется GIF-анимация. Можно найти вручную, но это долго, лучше воспользоваться поиском.

1. Зайдите в группу, где нужно найти администратора. На главной странице группы, перед началом всех записей, есть ссылка «Записи сообщества». Нажмите на её:

2. Теперь в строку поиска впишите GIF и нажмите «Enter», после чего выберите «Искать только в записях»:

3. Чтобы узнать, кто опубликовал данное изображение, нужно нажать на него правой кнопкой мыши и в появившемся меню выбрать пункт «Открыть в новой вкладке»:

Чтобы узнать, кто опубликовал данное изображение, нужно нажать на него правой кнопкой мыши и в появившемся меню выбрать пункт «Открыть в новой вкладке»:

4. Изображение откроется в новой вкладке. ID пользователя – это цифры, которые идут после «doc» и заканчиваются перед «_». В данном случае ID пользователя будет 111111111:

5. Для того, чтобы получить ссылку на профиль пользователя, опубликовавшего это изображение, нужно удалить подчеркивание «_» и все, что идет после него, а doc заменить на id и нажать «enter». В результате вы попадете на страницу человека, загрузившего данное изображение:

С большой вероятностью это будет администратор. Для надежности можно проверить несколько GIFок, и если ID опубликовавшего их один и тот же, то скорее всего это администратор или редактор – человек, который имеет право на публикацию, и у которого есть связь с администратором.

Чтобы определить админа, не обязательно использовать GIF. Подойдет и любой другой прикрепленный к посту документ. Поэтому можно поискать что-нибудь из этого: rar, zip, jpg, jpeg, png, txt, doc, docx, rtf, xls, xlsx, ppt, pptx, pdf, png, jpg, gif, psd, djvu, fb2, epub, ps. Алгоритм действия такой же, как и с gif-анимацией. Главное — найти любой прикрепленный к посту документ.

Часто при публикации длинных изображений, например комиксов, ниже самого изображения прикладывается ссылка на него же, только в полном размере. Изображение это обычно загружают как документ в формате jpg, jpeg или png.

Как и почему это работает: все дело в том, что вконтакте не позволяет загружать GIF-анимацию как обычное изображение. Если загрузить GIF как простую картинку, то анимация перестает работать. Поэтому анимированное изображение сначала загружается в документы, а после этого уже публикуется.

Где можно купить программы для взлома аккаунтов?

Ответ простой – нигде. Ни один адекватный сайт, или человек – не продает нормальные программы для взлома, так как их просто не существует. Обычно продают какую пустышку, или программу, которая ничего не делает.

Потому, если вы ищите продавца программы для взлома Вконтакте, или других социальных сетей – забудьте об этом.

Взлом всегда производится с применением социальной инженерии, при котором жертву заманивают на ложный (фейковый сайт), или выманивают пароль другим способом.

Все остальное – это пустышки программы, которые появляются каждый день и также быстро исчезают. Разумеется существует метод подбора паролей к аккаунтам, и таким способом получают тысячи аккаунтов ежедневно, однако подобным способом обычно взламывают случайно.

То есть у злоумышленника нет задачи взломать конкретную анкету, обычно это просто совпадение из сотни тысяч подобных аккаунтов. Злоумышленник просто пробует пароль “12345” к сотням тысяч аккаунтов.

Программы для взлома почтовых аккаунтов и соц.сетей не существует, обычно доступ к аккаунтам получают с помощью применения социальной инженерии и фейковых страничек, троянов. Подбором паролей никто не занимается уже давно!

Купить сейчас Узнайте как правильно оформить заказ на нашем сайте!

Постепенно популярность выделенных серверов приводит к тому, что спрос на них увеличивается быстрыми темпами. Если раньше многочисленные бесплатные «дедики» в раздачах висели по несколько дней.

В наше время взлом страниц Вконтакте стал очень популярной проблемой. Очень часто можно услышать от знакомых и друзей, мол «Меня взломали». В данной статье мы постараемся рассмотреть все вопросы, и.

В наше время существует реальная угроза потерять свой пароль от личного аккаунта в социальных сетях или от почты. Как правило, от потери пароля не спасают даже различные антивирусы и.

Популярность социальных сетей растет с каждым днем все больше, поэтому неудивительно, что многие пользователи желают использовать их в качестве рекламной площадки. Для хорошей рекламной.

Хорошая прибыль для мошенников и возможность заработать на простых неопытных гражданах, это взлом аккаунтов в Инстаграм. Которые они потом могут продать или вымогать деньги за возврат аккаунта. .

В нашей статье вы узнаете как защитить аккаунт инстаграм от взлома, мы рассмотрим способы которые могут помочь это сделать. Как известно, раскрученный аккаунт в инстаграм с большим количеством.

В данной статье мы сделаем обзор популярной программы Vtope – для раскрутки и продвижения в социальных сетях. Программа абсолютно бесплатная и вполне может стать хорошим помощником для раскрутки.

Как написать администраторам одноклассников

Единственный возможный способ связаться с администрацией Одноклассников – через электронную почту, посредством обращения через специальную форму в разделе «Помощь».

Как связаться с администратором Одноклассников:

- Необходимо зайти в социальную сеть;

- Перейти в раздел «Помощь», ссылка на который расположена в верхнем правом углу окна;

- Найти на странице пункт «Написать в службу поддержки» и нажать;

- В появившемся поле нажать на «эту ссылку»;

- Откроется форма, где следует выбрать цель обращения, тему обращения и заполнить все требуемые поля. Это очень важно, так как при неправильном оформлении заявки, сроки ее рассмотрения могут быть значительно увеличены;

- После составления заявки следует нажать «Отправить сообщение».

Администрация Одноклассников рассмотрит заявку и вышлет ответное письмо на электронный почтовый ящик, указанный при составлении обращения. Срок рассмотрения зависит от сложности ситуации и загруженности администраторов.

Не нашли ответ? Тогда воспользуйтесь формой поиска:

Как узнать администратора группы вконтакте

Если вы желаете узнать личность создателя сообщества (для публикации собственного контента в паблике, рекламных предложений, дружеского общения), нужно следовать этим рекомендациям.

Каждый человек из списка обычно сопровождается кратким, емким описанием, где указывается его роль в создании, развитии паблика. Иногда описание носит юмористический, формальный характер, что усложняет задачу. Серьезные сообщества публикуют понятную, доступную, проверенную информацию, чтобы пользователи имели возможность высказать свою точку зрения в личных сообщениях.

Не советуем утомлять администраторов, модераторов лишними вопросами. Ответы легко находятся в разделе “Обсуждения”, где часто перечислены наиболее популярные, острые темы. Также можно спросить других пользователей, подписчиков сообщества: они наверняка знакомы с вашей проблемой.

Выше мы расписали идеальный, редко встречающийся в реальности вариант: администраторы — открытые для диалога люди, необходимые данные находятся в открытом доступе.

Практика показывает, что перспективы обычно не столь радужные: сообщества нередко ведут люди, не стремящиеся к открытости, дискуссиям, обратной связи.

Как узнать админа группы ВК, если он скрыт? Вопрос неоднозначный, не всегда решаемый, но мы попробуем найти ответ.

- Зайдите в интересующее вас сообщество, затем найдите раздел с обсуждениями. Если он отсутствует, дальнейшие действия бессмысленны.

- Наведите курсор компьютерной мыши на любое обсуждение списка. Нажмите правую клавишу, выберите пункт “Скопировать ссылку”.

- Теперь зайдите в группу, где вы сами являетесь администратором (или создайте отдельную группу для тестирования).

- Выберите раздел “Ссылки”, пункт “Редактировать”, затем “Добавить ссылку”.

Вы увидите имя человека, создавшего заинтриговавшее вас сообщество. Способ работает не всегда: вместо имени, фамилии человека появляется название сообщества. Но вероятность высока, стоит попробовать. Иных методов узнать личность модератора не существует.

Обходим антивирус касперского

Большая часть запретов на действия пользователя в Windows реализована через реестр и права доступа в NTFS. Однако есть и другой вариант: установка специализированных программ контроля.

Например, софт «Лаборатории Касперского» загружает собственные драйверы из windowssystem32drivers и sysnativedrivers. С их помощью он перехватывает системные вызовы и обращения к файловой системе, контролируя как работу программ, так и действия пользователя.

«Антивирус Касперского SOS» и версии для Windows Workstation проверяют имя главного файла. Поэтому достаточно проделать следующее:

- переименовать avp.exe (загрузившись в WinPE или в безопасном режиме);

- запустить переименованный файл после обычного входа в систему;

- зайти в меню «Настройка → Параметры», отключить самозащиту и защиту паролем;

- сохранить настройки, выгрузить антивирь и переименовать его обратно.

При желании можно задать собственный пароль, чтобы админ понял, как ты мучился, не зная его.

Этот метод не сработает, если антивирус на твоем компе настраивается централизованно. Однако ты всегда можешь временно нейтрализовать сторожа описанным выше способом.

С новыми продуктами Касперского все еще проще. Итальянский консультант Kaspersky Lab Маттео Ривойра написал скрипт, который автоматически определяет установленную версию антивируса и обнуляет заданный пароль. Из батника видно, что в 32-битных и 64-разрядных версиях винды он хранится в разных ветках реестра:

HKEY_LOCAL_MACHINESOFTWAREKasperskyLab[имя_продукта]settings

HKEY_LOCAL_MACHINESOFTWAREKasperskyLabprotected[имя_продукта]settings

HKEY_LOCAL_MACHINESOFTWAREWow6432NodeKasperskyLab[имя_продукта]settingsПоэтому либо просто запусти этот bat, либо правь реестр вручную из-под WinPE. Просто проверь эти ветки и присвой параметру EnablePasswordProtect нулевое значение DWORD.

Обходим продвинутые запреты на запуск программ

В домене используется более продвинутый инструмент ограничения запуска программ — SRP. Он умеет проверять, помимо имён исполняемых файлов, их пути, хеши и сертификаты. Простым переименованием экзешника его не одурачить. Как же быть? Аналогично: просто не дать системе увидеть эти ограничения.

По умолчанию контролируется только запуск программ, но не динамических библиотек, поскольку тотальная проверка отнимает слишком много ресурсов.

Еще в 2005 году Марк Руссинович написал утилиту Gpdisable. Она выполняет инжект библиотеки в любой процесс, и тот перестает видеть запреты групповой политики из соответствующей ветки реестра.

HKEY_LOCAL_MACHINESOFTWAREPoliciesMicrosoftWindowsSaferCodeIdentifiersЗатем схожую тактику реализовал Эрик Ракнер (Eric Rachner) в своей утилите Group Policy Bypassing Tool — тогда он еще был руководителем команды Application Consulting Engineering (ACE team) в Microsoft.

Обе программы имеют одинаковый недостаток: чтобы запустить их и внедрить .dll, пользователь уже должен иметь некоторые административные привилегии. Но если они у него есть, то смысл в этих утилитах теряется. Локальному админу ничто не мешает убрать ограничения доменных политик вручную.

В блоге ACROS Security лет пять назад был описан другой способ обхода доменных ограничений, применимый в реальной ситуации с правами простого пользователя.

- Переименовываем внедряемую библиотеку gpdisable.dll в deskpan.dll.

- Создаем новую папку с именем files.{42071714-76d4-11d1-8b24-00a0c9068ff3}.

- Помещаем в нее файл deskpan.dll и открываем папку.

- Создаем в ней новый документ .rtf и открываем его.

При этом загружается WordPad, который подгружает в память gpdisable.dll под видом deskpan.dll. Разберем метод подробнее.

Deskpan.dll — это расширение CPL панорамирования дисплея, стандартная библиотека в Windows, на которую не распространяются ограничения SRP. В системе она зарегистрирована как COM-сервер с глобальным идентификатором класса {42071714-76d4-11d1-8b24-00a0c9068ff3}.

В изложенном варианте этот метод работает только в Windows XP, но для более свежих версий винды его несложно модифицировать. Принцип остается прежним.

Например, в Windows 7 можно использовать COM-сервер AnalogCable Class (System32PsisDecd.dll), зарегистрированный с идентификатором CLSID {2E095DD0-AF56-47E4-A099-EAC038DECC24}. При обращении к PsisDecd.dll загружается библиотека ehTrace.dll, поиски которой начинаются с текущего каталога. Поэтому аналогичный сценарий внедрения gpdisable.dll можно реализовать даже с помощью «Блокнота».

- Переименовываем

gpdisable.dllвehTrace.dll. - Создаем новый текстовый документ.

- Создаем каталог с именем files.{2E095DD0-AF56-47E4-A099-EAC038DECC24} и помещаем в него оба файла (библиотеку и текстовый документ).

- Дважды кликаем на текстовый файл и открываем в «Блокноте» пункт «Сохранить как».

В этот момент в память загружается gpdisable.dll.

Определение даты самого первого входа в группу.

Конечно, это не гарантирует, что данная группа была создана именно в этот день, поскольку самая первая запись могла быть раньше, и администраторы просто удалили ее. В любом случае это приблизительное определение создания группы. Но чаще всего при создании группы администраторы сразу начинают публиковать в ней посты, поэтому велика вероятность, что это соответствует дате публикации первого поста.

Есть другой способ, но он доступен только администраторам группы или тем, у кого есть доступ к статистике сообщества. Для этого перейдите в раздел групповой статистики, а в «покрытии» нажмите на вкладку «по месяцам». Таким образом, вам будет представлена информация о полном охвате с первого месяца создания группы и до текущего месяца.

Как видно на иллюстрации ниже, отчет о покрытии начинается в декабре 2022 г. и заканчивается в текущем месяце, ноябре 2022 г.Хотя в этом случае также невозможно определить точную дату и время создания сообщества, все же здесь можно узнать, что группа была создана в декабре 2022 года, а ей почти 4 года.

Определение даты создания группы с использованием статистики охвата

Определить дату регистрации страницы ВКонтакте можно несколькими способами — внутренними средствами сайта или через сторонние программы. Эта информация полезна, когда вам нужно оценить степень доверия к человеку или отследить его активность в социальной сети.

FOAF (англ. Friend of a Friend — друг друга) — это технология, которая считывает данные и представляет ответ в формате файла с кодом. В социальной сети ВКонтакте он доступен по адресу, где xxx — идентификатор профиля.

Однако он не покажет, когда это было зарегистрировано. Следовательно, вам нужно щелкнуть правой кнопкой мыши в любом месте сайта и выбрать «Исходный код страницы». Откроется подробный файл XML.

Найти … Три строки в числовом формате показывают:

- точное время регистрации;

- часов и минут последнего доступа к странице;

- дата последнего изменения информации профиля.

Преимущество метода заключается в высочайшей точности результата. Однако метод неудобен и не позволяет установить, когда удаленный пользователь был зарегистрирован.

Открываем доступ к диску

Итак, предположим, что мы успешно загрузились с флешки и готовы к подвигам. С чего начнем? Первое ограничение, с которым сталкивается обычный пользователь, — отсутствие прав чтения и записи в определенных каталогах. Свободно использовать он может только домашнюю папку, что не слишком удобно.

Такие ограничения заданы на уровне списков управления доступом в файловой системе NTFS, но сверяться с ними обязана только сама винда. Другие ОС и отдельные утилиты способны игнорировать эти ограничения. Например, Linux и программы для восстановления данных не используют WinAPI, а обращаются к диску либо через свои драйверы, либо напрямую. Поэтому они просто не видят выставленные в NTFS атрибуты безопасности и читают все подряд.

Сделать копию любых данных ты можешь уже на этом этапе. Единственное возможное препятствие — шифрование разделов. Встроенную защиту BitLocker помогут преодолеть утилиты ElcomSoft (кстати говоря, как и многие другие виртуальные заборы), а вот TrueCrypt, VeraCrypt и другие серьезные криптографические контейнеры придется вскрывать иначе.

Заменить права доступа тоже несложно. Загрузившись с флешки, ты становишься админом в той же Windows PE и делаешь с диском что хочешь. Однако интереснее сохранить права в основной системе, для чего надо стать админом именно в ней. Для этого удобнее всего воспользоваться одной из утилит для сброса паролей.

В большинстве случаев этой утилиты оказывается достаточно. Дальше остаются лишь рутинные операции вроде смены владельца и переустановки разрешений для выбранных каталогов. Чуть больше возможностей дает еще одна подобная утилита — Active@ Password Changer.

Password Changer также позволяет сбросить пароль любой учетной записи и умеет разблокировать ее, если она была отключена ранее.

Еще больше функций у программы Reset Windows Password. С ее помощью можно не только сбрасывать пароли, но и заметать следы взлома.

Подобно SAMInside, она позволяет копировать пароли и хеши для их анализа на другой машине — так их проще вскрыть уже в спокойной обстановке (см. статью «Большой парольный коллайдер» в номере 194). Подобрать админский пароль куда интереснее, чем просто сбросить его: с исходным паролем ты будешь меньше светиться в логах, тогда как грубый взлом могут быстро заметить.

Потоки ntfs помогут получить доступ к файлам

Как уже отмечалось выше, большинство прав доступа на рабочих компьютерах с Windows задается на уровне файловой системы NTFS. Тут самое время вспомнить про файловые потоки и особенности синтаксиса. Согласно универсальному соглашению об именовании файлов (UNC), двоеточие отделяет букву диска от дальнейшего пути. В NTFS этот знак используется еще и как разделитель между собственно именем файла и связанным с ним файловым потоком.

Если настройки прав для каждого файла и каталога Windows корректны, то нет разницы, как именно обращаются к объектам файловой системы. Доступ всегда будет блокироваться при отсутствии необходимых разрешений. Однако настройка прав — долгая рутинная операция, которую в последние годы админы часто стали упрощать, используя сторонние программы.

Далеко не все из них (даже сертифицированные) корректно работают с файловыми потоками. Поэтому, если не удается прочитать filename.ext, попробуй обратиться к потоку данных этого файла с помощью конструкции filename.ext:stream:$DATA или filename.ext::$DATA.

Например, если у тебя нет доступа к файлу passwords.txt, то следующая команда все равно выведет его содержимое на экран:

more < passwords.txt::$DATAПримерно так же можно скопировать содержимое файла, перенаправив вывод команды more не на экран, а в другой файл.

more < passwords.txt::$DATA > pass.txtЭто не должно срабатывать при корректном выставлении ограничений чтения/записи, но админы частенько не утруждают себя аудитом прав доступа на каждый объект файловой системы. На реальном компьютере нередко получается гремучая смесь из явно заданных и унаследованных прав, противоречиями в которых можно воспользоваться в своих интересах.

Кстати, о механизмах наследования. Встречаются ситуации, когда админ запрещает доступ к подкаталогу для определенных пользователей, но оставляет для них же полный доступ к директориям верхнего уровня. При этом возникает явное противоречие, и ограничения перестают действовать.

Совет 1. сбрасываем пароль с помощью «интерпретатора команд» в windows

Для этого последовательно выполняем следующие действия:

нажимаем «Пуск» и выбираем «Все программы»;

Нажимаем “Пуск” и далее выбираем “Все программы”

в открывшихся вкладках нажимаем «Стандартные» и буквально в первых строчках списка видим опцию «Выполнить»;

Далее нажимаем “Стандартные” и “Выполнить”

в командной строке «Выполнить» вводим «cmd» и «Ок»;

В командной строке “Выполнить” пишем “cmd”

перед нами открывается окно Интерпретатора команд, в которое мы пишем команду «control userpasswords2», далее нажимаем «Ввод;

В окне Интерпретатора команд вводим команду “control userpasswords2” и нажимаем “Ок”

на экране появляются «Учетные записи пользователей» – в поле «Пользователи» выделяем необходимую нам учетную запись;

В поле “Пользователи “выделяем нужную нам учетную запись

снимаем флажок с опции «Требовать ввод имени пользователя и пароля», далее «Применить» и «Ок»;

Снимаем флажок “Требовать ввод имени пользователя и пароля”

в открывшемся окне «Автоматический вход в систему» вводим и подтверждаем пароль либо оставляем данные поля пустыми, жмем «Ок», снова «Ок»;

В появившемся окне “Автоматический вход в систему” вводим пароль либо оставляем поле пустым.

закрываем окно командной строки и перезагружаем наш компьютер.

Совет 2. сбрасываем пароль учетной записи администратор в безопасном режиме

Для осуществления сброса встроенной учетной записи «Администратор», действуем пошагово, согласно ниже приведенной инструкции.

Шаг 1. Перезагружаем компьютер и во время загрузки нажимаем клавишу F8.

Для входа в Безопасный режим при включении или перезагрузки компьютера нажимаем на клавишу F8

Шаг 2. В появившемся меню нам предлагается выбрать один из дополнительных вариантов загрузки операционной системы Windows – выбираем «Безопасный режим».

В меню дополнительных вариантов загрузки выбираем Безопасный режим

Шаг 3. Далее входим в систему посредством встроенной учетной записи Administrator, у которой как правило по умолчанию пароль отсутствует. Для этого в поле логина вписываем «Administrator» либо это же слово по-русски. Поле пароля оставляем свободным, а просто нажимаем «Ввод».

В безопасном режиме выбираем не защищенную паролем встроенную учетную запись Administrator

Шаг 4. В появившемся окне с предупреждением, что Windows находится в Безопасном режиме, нажмем подтверждение «Да».

Нажмем “Да” для продолжения работы в Безопасном режиме

Шаг 5. Начинаем работу в режиме безопасности – как только загрузится рабочий стол, нажимаем такую последовательность опций:

Пуск –> Панель управления –> Учетные записи пользователей

В Безопасном режиме выбираем “Учетные записи пользователей”

Шаг 6. Наводим курсор на то имя пользователя, пароль которого необходимо отредактировать либо сбросить, жмем на этот значок учетной записи.

Шаг 7. В появившемся слева меню, выбираем пункт «Изменение пароля», вводим новый пароль и подтверждаем его. Если мы просто производим сброс пароля, то данное поле оставляем пустым.

В меню слева выбираем опцию «Изменение пароля», далее вводим новый пароль и после подтверждаем его

Шаг 8. Нажимаем кнопку «Сменить пароль».

Вводим пароль и подтверждаем его

Шаг 9. Закрываем вначале окно «Учетные записи пользователей», затем окно «Панель управления».

Шаг 10. Перезагружаем компьютер.

Совет 3. как сбросить пароль от встроенной учетной записи администратора

Этот совет пригодится тем, кто столкнулся с проблемой, когда встроенная учетная запись защищена паролем, который мы, естественно, благополучно забыли. Итак, действуем, согласно нижеприведенному инструктажу:

Нам понадобиться компакт-диск (либо флешка) с набором реанимационных программ для восстановления Windows, который мы вставляем в дисковод, после чего перезагружаем наш компьютер.

Для восстановления системы отлично подойдет диск-реаниматор

Во время запуска компьютера производим вход в BIOS путем нажатия клавиши «Dilete».

Входим в BIOS при помощи клавиши Dilete во время перезапуска компьютера

В BIOS меняем приоритет установки и назначаем загрузку компьютера с CD-ROM. Далее помещаем наш загрузочный диск с операционной системой в дисковод и перезагружаем ПК.

В BIOS ставим приоритет загрузки с CD-ROM

После того, как произошла загрузка компьютера с CD-ROM, на экране появляется меню диска-реаниматора, в котором мы выбираем редактируемую копию Windows и переходим на «Восстановление системы».

В редактируемой копии Windows выбираем “Восстановление системы”

Далее в диалоговых настройках этого окна нажимаем «Командная строка».

В диалоговом окне Параметры восстановления системы выбираем Командная строка

В открывшееся поле команд вводим «regedit» и подтверждаем команду клавишей Enter.

Находим и выделяем раздел HKEY_LOCAL_MACHINE, а в меню выбираем File, а далее Load hive.

Находим и выделяем раздел HKEY_LOCAL_MACHINE

Нам необходимо открыть файл SAM, после чего выбрать раздел HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4, далее дважды щелкаем по ключу F и переходим к самому первому значению в строке 038 – к числу 11, как показано на фото.

Выбираем HKEY_LOCAL_MACHINE.. и дважды щелкаем по ключу F

Данное число заменяем на цифру 10, при этом соблюдая большую осторожность, поскольку изменить необходимо только это число, другие же значения категорически трогать запрещается.

Данное число “11” заменяем на цифру “10”

В том же разделе HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4 выбираем меню File, затем Load hive и далее «Да» – подтверждаем выгрузку куста.

Выбираем меню File – Load hive и подтверждаем выгрузку куста

Теперь закрываем редактор реестра, а также весь процесс установки, достаем наш диск и перезагружаем компьютер.

Взламываем пароль администратора в windows 8

Для операционной системы Windows 8 существует свой несложный способ сброса пароля Администратора. Все, что вам нужно для этого сделать, это следовать пунктам нижеприведенной пошаговой инструкции:

Шаг 1. Заходим в раздел «Восстановление системы», а далее консоль «Диагностика», где выбираем раздел «Дополнительные параметры».

Совет 2. сбрасываем пароль учетной записи администратор в безопасном режиме

Для осуществления сброса встроенной учетной записи «Администратор», действуем пошагово, согласно ниже приведенной инструкции.

Шаг 1. Перезагружаем компьютер и во время загрузки нажимаем клавишу F8.

Для входа в Безопасный режим при включении или перезагрузки компьютера нажимаем на клавишу F8

Шаг 2. В появившемся меню нам предлагается выбрать один из дополнительных вариантов загрузки операционной системы Windows – выбираем «Безопасный режим».

В меню дополнительных вариантов загрузки выбираем Безопасный режим

Шаг 3. Далее входим в систему посредством встроенной учетной записи Administrator, у которой как правило по умолчанию пароль отсутствует. Для этого в поле логина вписываем «Administrator» либо это же слово по-русски. Поле пароля оставляем свободным, а просто нажимаем «Ввод».

В безопасном режиме выбираем не защищенную паролем встроенную учетную запись Administrator

Шаг 4. В появившемся окне с предупреждением, что Windows находится в Безопасном режиме, нажмем подтверждение «Да».

Нажмем “Да” для продолжения работы в Безопасном режиме

Шаг 5. Начинаем работу в режиме безопасности – как только загрузится рабочий стол, нажимаем такую последовательность опций:

Пуск –> Панель управления –> Учетные записи пользователей

В Безопасном режиме выбираем “Учетные записи пользователей”

Шаг 6. Наводим курсор на то имя пользователя, пароль которого необходимо отредактировать либо сбросить, жмем на этот значок учетной записи.

Шаг 7. В появившемся слева меню, выбираем пункт «Изменение пароля», вводим новый пароль и подтверждаем его. Если мы просто производим сброс пароля, то данное поле оставляем пустым.

В меню слева выбираем опцию «Изменение пароля», далее вводим новый пароль и после подтверждаем его

Шаг 8. Нажимаем кнопку «Сменить пароль».

Вводим пароль и подтверждаем его

Шаг 9. Закрываем вначале окно «Учетные записи пользователей», затем окно «Панель управления».

Шаг 10. Перезагружаем компьютер.

Совет 3. как сбросить пароль от встроенной учетной записи администратора

Этот совет пригодится тем, кто столкнулся с проблемой, когда встроенная учетная запись защищена паролем, который мы, естественно, благополучно забыли. Итак, действуем, согласно нижеприведенному инструктажу:

Нам понадобиться компакт-диск (либо флешка) с набором реанимационных программ для восстановления Windows, который мы вставляем в дисковод, после чего перезагружаем наш компьютер.

Для восстановления системы отлично подойдет диск-реаниматор

Во время запуска компьютера производим вход в BIOS путем нажатия клавиши «Dilete».

Входим в BIOS при помощи клавиши Dilete во время перезапуска компьютера

В BIOS меняем приоритет установки и назначаем загрузку компьютера с CD-ROM. Далее помещаем наш загрузочный диск с операционной системой в дисковод и перезагружаем ПК.

В BIOS ставим приоритет загрузки с CD-ROM

После того, как произошла загрузка компьютера с CD-ROM, на экране появляется меню диска-реаниматора, в котором мы выбираем редактируемую копию Windows и переходим на «Восстановление системы».

В редактируемой копии Windows выбираем “Восстановление системы”

Далее в диалоговых настройках этого окна нажимаем «Командная строка».

В диалоговом окне Параметры восстановления системы выбираем Командная строка

В открывшееся поле команд вводим «regedit» и подтверждаем команду клавишей Enter.

Находим и выделяем раздел HKEY_LOCAL_MACHINE, а в меню выбираем File, а далее Load hive.

Находим и выделяем раздел HKEY_LOCAL_MACHINE

Нам необходимо открыть файл SAM, после чего выбрать раздел HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4, далее дважды щелкаем по ключу F и переходим к самому первому значению в строке 038 – к числу 11, как показано на фото.

Выбираем HKEY_LOCAL_MACHINE.. и дважды щелкаем по ключу F

Данное число заменяем на цифру 10, при этом соблюдая большую осторожность, поскольку изменить необходимо только это число, другие же значения категорически трогать запрещается.

Данное число “11” заменяем на цифру “10”

В том же разделе HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4 выбираем меню File, затем Load hive и далее «Да» – подтверждаем выгрузку куста.

Выбираем меню File – Load hive и подтверждаем выгрузку куста

Теперь закрываем редактор реестра, а также весь процесс установки, достаем наш диск и перезагружаем компьютер.

Взламываем пароль администратора в windows 8

Для операционной системы Windows 8 существует свой несложный способ сброса пароля Администратора. Все, что вам нужно для этого сделать, это следовать пунктам нижеприведенной пошаговой инструкции:

Шаг 1. Заходим в раздел «Восстановление системы», а далее консоль «Диагностика», где выбираем раздел «Дополнительные параметры».

Совет 3. как сбросить пароль от встроенной учетной записи администратора

Этот совет пригодится тем, кто столкнулся с проблемой, когда встроенная учетная запись защищена паролем, который мы, естественно, благополучно забыли. Итак, действуем, согласно нижеприведенному инструктажу:

Нам понадобиться компакт-диск (либо флешка) с набором реанимационных программ для восстановления Windows, который мы вставляем в дисковод, после чего перезагружаем наш компьютер.

Для восстановления системы отлично подойдет диск-реаниматор

Во время запуска компьютера производим вход в BIOS путем нажатия клавиши «Dilete».

Входим в BIOS при помощи клавиши Dilete во время перезапуска компьютера

В BIOS меняем приоритет установки и назначаем загрузку компьютера с CD-ROM. Далее помещаем наш загрузочный диск с операционной системой в дисковод и перезагружаем ПК.

В BIOS ставим приоритет загрузки с CD-ROM

После того, как произошла загрузка компьютера с CD-ROM, на экране появляется меню диска-реаниматора, в котором мы выбираем редактируемую копию Windows и переходим на «Восстановление системы».

В редактируемой копии Windows выбираем “Восстановление системы”

Далее в диалоговых настройках этого окна нажимаем «Командная строка».

В диалоговом окне Параметры восстановления системы выбираем Командная строка

В открывшееся поле команд вводим «regedit» и подтверждаем команду клавишей Enter.

Находим и выделяем раздел HKEY_LOCAL_MACHINE, а в меню выбираем File, а далее Load hive.

Находим и выделяем раздел HKEY_LOCAL_MACHINE

Нам необходимо открыть файл SAM, после чего выбрать раздел HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4, далее дважды щелкаем по ключу F и переходим к самому первому значению в строке 038 – к числу 11, как показано на фото.

Выбираем HKEY_LOCAL_MACHINE.. и дважды щелкаем по ключу F

Данное число заменяем на цифру 10, при этом соблюдая большую осторожность, поскольку изменить необходимо только это число, другие же значения категорически трогать запрещается.

Данное число “11” заменяем на цифру “10”

В том же разделе HKEY_LOCAL_MACHINEимя_кустаSAMDomainsAccountUsers00001F4 выбираем меню File, затем Load hive и далее «Да» – подтверждаем выгрузку куста.

Выбираем меню File – Load hive и подтверждаем выгрузку куста

Теперь закрываем редактор реестра, а также весь процесс установки, достаем наш диск и перезагружаем компьютер.

Взламываем пароль администратора в windows 8

Для операционной системы Windows 8 существует свой несложный способ сброса пароля Администратора. Все, что вам нужно для этого сделать, это следовать пунктам нижеприведенной пошаговой инструкции:

Шаг 1. Заходим в раздел «Восстановление системы», а далее консоль «Диагностика», где выбираем раздел «Дополнительные параметры».

Создаем секретный раздел без поддержки прав доступа

Иногда админы запрещают только выполнение файлов. Например, чтобы пользователь не смог запустить какую-то программу. Обойти это ограничение можно, просто скопировав ее на раздел FAT32 (как вариант — на ту же флешку), где права доступа уже задать невозможно.

Их просто не поддерживает сама файловая система. Если же постоянно пользоваться флешкой слишком рискованно, то можно сделать хитрее. Один раз запустить с нее любой редактор дисковых разделов, уменьшить размер системного, а на освободившемся месте создать новый том FAT32 и (опционально) скрыть его.

Скрытым разделам не присваивается буква диска, поэтому они не отображаются в «Проводнике» и файловых менеджерах. Смонтировать его в Windows можно через Управление дисками — diskmgmt.msc. Необходимые права для запуска этого инструмента ты уже назначил себе на прошлом этапе, когда узнавал пароль админа или создавал нового.

Если на раздел FAT32 копировались документы, базы или медиафайлы, то они будут открываться без проблем. Ничто не помешает и запускать простой софт, который ставится распаковкой: на новом месте все будет работать, как и раньше. Вот с установленными программами не все так просто.

С таким инструментом можно обойти и другие ограничения, прописанные в реестре.

Создание своей группы

Первый вариант – это стать создателем группы. Тогда система автоматически присвоит вам этот статус и полноту возможностей по управлению сообществом.

Чтобы создать беседу на Андроид:

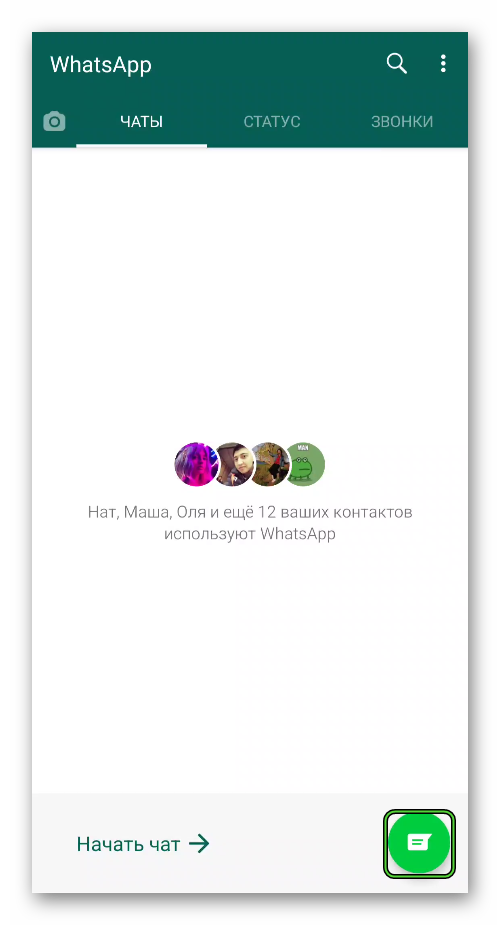

- Запускаем мобильную версию Ватсапа на своем гаджете.

- Переходим во вкладку «Чаты», если изначально открылась не она.

- Тапаем по зеленой кнопке в правом нижнем углу пользовательского окна.

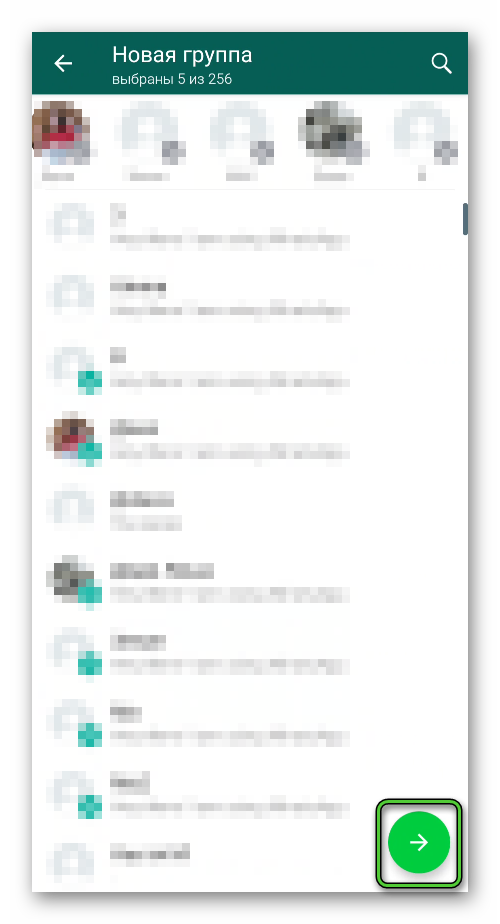

- В новом окне «Выбрать» активируем пункт «Новая группа».

- Отмечаем всех пользователей из списка контактов, которых вы хотите пригласить в беседу. Если список слишком большой, то воспользуйтесь функцией поиска (увеличительное стекло в правом верхнем углу экрана).

- Тапаем по зеленой кнопке в правом нижнем углу.

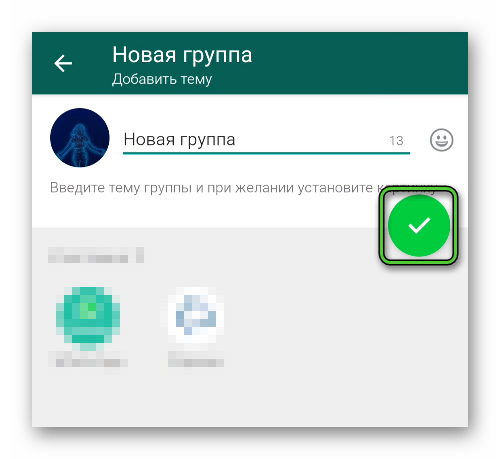

- Прописываем тему для группы (то же самое, что и название).

- По желанию загружаем аватарку.

- Подтверждаем серьезность намерений соответствующей кнопкой.

Во вкладке «Чаты» появляется новый диалог с добавленными вами участниками. У вас там будут права администратора. Осталось начать общение!

Чтобы сделать аналогичную комнату на Айфоне:

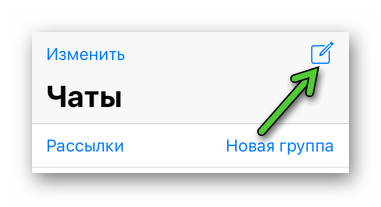

- Разблокируем смартфон и запускаем мессенджер Вацап.

- Переходим во вкладку «Чаты».

- Тапаем по иконке в виде листа бумаги и карандаша в правом верхнем углу пользовательского окна.

- В открывшейся страничке активируем надпись «Новая группа».

- Добавляем нужное количество участников (не меньше одного человека), листая список или используя кнопку поиска в правом верхнем углу.

- Подтверждаем их приглашения.

- В следующем окне прописываем тему для беседы, аватарку из числа добавленных на смартфон, из Интернета, можно сделать снимок, используя приложение Камера.

- Завершаем создание беседы.

Как и в случае с копией мессенджера для Android OS, в соответствующей вкладке появляется новый объект с заданным вами количеством активных участников. Если открыть окно дополнительной информации о группе, то под вашим ником будет числиться надпись «Создатель» или «Админ».

Если с этим пока все понятно, переходим к рассмотрению других вариантов достижения нужного результата.

Заключение

Возможности социальных сетей улучшаются настолько быстро, что кажется невозможным все отслеживать. Это может напугать людей с консервативным нравом. Но современный функционал можно и нужно использовать, так как он расширяет возможности и экономит время.

Следите за обновлениями, чтобы быть в курсе всех новых функций, о которых мы подробно говорим.

Вот и все, пока связь!

class = «eliadunit»>

Разговор во ВКонтакте позволяет переписываться с несколькими людьми, обмениваться как графической и видео информацией, так и любыми файлами. В первом полугодии 2022 года в разговоре может участвовать не более 30 человек. Вполне, даже достаточно. А если вам нужно объединить большее количество людей, вам придется использовать сторонние сервисы. Далее мы познакомимся с тем, как создать разговор, как умело использовать его функционал и при необходимости удалить его.

Насколько легко создать чат ВКонтакте?

Завести разговор сложно и не получится. Для его создания потребуется всего несколько щелчков мышью. Зайдите в «Мои сообщения» и нажмите «В список друзей» (находится вверху справа).

Далее, там же, где располагалась надпись «В список друзей», нажимаем «Выбрать нескольких собеседников». Затем в колонку справа добавляем друзей в беседу — минимум 2 (можно, но это будет диалог), максимум 30.При необходимости пишем название беседы, если не указываете, то имя автоматически будет состоять из имен участников, после создания название беседы можно изменить … Нажимаем « Create Conversation » — Создано многопользовательское общение!

В чем заключается функционал разговора Вконтакте?

Все функции и возможности разговора отражаются при переходе по ссылке « Действия ».Небольшое их описание.

1) Добавить собеседника: при необходимости можно добавить новых собеседников, а может каждый участник разговора добавить.

2) Изменить название разговора — меняет название вашего разговора, это может сделать каждый из собеседников.

3) Обновить фото разговора — для удобства и красоты можно загрузить картинку для разговора, картинка будет отображаться в диалоговом разделе.

класс = «элиадунит»>

4) Показать материалы из беседы — материалы означают любые файлы (картинки, аудио, видео, документы), которые были размещены во время переписки в этой беседе.

5) Поиск по истории сообщений — введите ключевые слова и ищите нужную информацию в истории переписки.

6) Отключить уведомления / Включить уведомления — уведомление означает стандартное «вконтакте» звуковое сопровождение при активном в разговоре.

7) Очистить историю сообщений — много информации накопилось в разговоре, очистите его, но помните, что очистка касается вашей страницы, и когда вы просматриваете беседу из другой учетной записи, информация останется неизменной.

Выйти из беседы — при нажатии на этот пункт вы выйдете из беседы вне зависимости от вашего статуса в беседе (создатель или нет), при выходе из беседы вы не получите в ней сообщения, но при желании и существовании этого разговора можно вернуться.Вы не можете вернуться, только если вы были исключены из разговора его создателем.

Выйти из беседы — при нажатии на этот пункт вы выйдете из беседы вне зависимости от вашего статуса в беседе (создатель или нет), при выходе из беседы вы не получите в ней сообщения, но при желании и существовании этого разговора можно вернуться.Вы не можете вернуться, только если вы были исключены из разговора его создателем.

Как удалить собеседников и сам разговор?

Только создатель беседы может удалить всех пользователей из беседы. Не создатель может удалить себя (выйти из беседы) и удалить пользователей, которых они пригласили. Чтобы удалить пользователей, вам нужно перейти в список участников беседы, а затем удалить нужных людей.

Чтобы прекратить активность в беседе (удалить ее полностью нельзя), создатель беседы должен исключить из беседы всех участников и оставить ее себе.

Надеюсь, вам не придется прибегать к удалению беседы, а подробное общение пойдет на пользу каждому из ее участников.